La proliferación de servidores desinformativos y proxies en línea ha generado una preocupación creciente en el campo de la seguridad digital. Estos servidores y herramientas son utilizados por actores maliciosos como gobiernos, organizaciones o individuos para difundir información falsa, manipular opiniones y ocultar su identidad. Combatir este fenómeno requiere de estrategias y herramientas efectivas que permitan detectar y contrarrestar la desinformación. En este sentido, es fundamental educar y concienciar a las personas sobre los riesgos de la desinformación, desarrollar técnicas avanzadas de análisis y detección, y fomentar la colaboración entre entidades gubernamentales y privadas. Analicemos el contexto de este tema:

1. ¿Qué son los servidores desinformativos y los proxies?

1.1 Definición de servidores desinformativos

Los servidores desinformativos son sistemas informáticos diseñados para difundir información falsa o engañosa de manera masiva en Internet. Estos servidores se utilizan con el objetivo de influir en la opinión pública, manipular la percepción de los usuarios y generar confusión o desinformación. Los actores maliciosos suelen aprovecharse de las plataformas de redes sociales y los motores de búsqueda para alcanzar a un público amplio y difundir su mensaje.

1.2 Definición de “proxies”

Los proxies son intermediarios que actúan como una especie de puente entre un usuario y el servidor al que se está accediendo. En lugar de conectarse directamente al servidor, el usuario se conecta a través del proxy, que realiza la solicitud en su nombre y luego devuelve la respuesta al usuario. Los proxies se utilizan para ocultar la dirección IP original del usuario, lo que puede proporcionar anonimato y privacidad en línea. Además, también pueden utilizarse para acceder a contenido restringido geográficamente al simular que la solicitud proviene de una ubicación diferente.

2. Funcionamiento de los servidores desinformativos y los proxies

2.1 ¿Cómo actúan los servidores desinformativos?

Los servidores desinformativos operan mediante la difusión masiva de información falsa o engañosa en Internet. Suelen utilizar técnicas de automatización y manipulación para ampliar su alcance y aumentar la viralidad de la desinformación. Algunas de las formas en que los servidores desinformativos actúan son:

a) Creación y difusión de contenido falso: Los actores maliciosos detrás de los servidores desinformativos generan contenido falso en forma de noticias, artículos, imágenes o videos manipulados. Este contenido se distribuye en plataformas de redes sociales, sitios web o grupos de discusión en línea, con el objetivo de influir en la opinión pública y propagar información falsa.

b) Manipulación de tendencias y algoritmos: Los servidores desinformativos pueden utilizar técnicas de manipulación para influir en los algoritmos de las plataformas de redes sociales y motores de búsqueda. Al manipular los algoritmos, pueden amplificar el alcance de la desinformación y hacer que parezca más legítima.

c) Uso de cuentas falsas o bots: Los servidores desinformativos a menudo utilizan cuentas falsas o bots automatizados para difundir y amplificar la información falsa. Estas cuentas pueden generar interacciones, como likes, shares o comentarios, para dar la apariencia de autenticidad y aumentar la confianza en el contenido falso.

2.2 ¿Cómo operan los proxies?

Los proxies actúan como intermediarios entre un usuario y el servidor al que se está accediendo. Su funcionamiento implica lo siguiente:

a) Ocultamiento de la dirección IP original: Cuando un usuario se conecta a través de un proxy, su dirección IP original se oculta y se reemplaza por la dirección IP del proxy. Esto proporciona anonimato y privacidad en línea, ya que los servidores o sitios web a los que se accede solo ven la dirección IP del proxy y no la del usuario.

b) Enmascaramiento de la identidad: Al ocultar la dirección IP original, los proxies permiten a los usuarios mantener su identidad en línea de manera más segura. Esto puede ser especialmente útil en situaciones en las que se desea evitar el rastreo de la actividad en línea o proteger la privacidad.

c) Acceso a contenido restringido geográficamente: Los proxies pueden simular que la solicitud proviene de una ubicación diferente a la del usuario. Esto permite eludir las restricciones geográficas que algunos sitios web o servicios pueden imponer, como el acceso a contenido bloqueado en determinadas regiones.

3. La importancia de los servidores desinformativos y los proxies en la desinformación

3.1 Uso de servidores desinformativos para difundir información falsa

Los servidores desinformativos juegan un papel crucial en la propagación de información falsa en la era digital. La desinformación puede tener un impacto significativo en la sociedad, afectando la toma de decisiones, la confianza en las fuentes de información y la percepción de la realidad. Algunas de las razones por las que los servidores desinformativos son importantes en la desinformación son:

a) Alcance masivo: Los servidores desinformativos aprovechan las plataformas de redes sociales y los motores de búsqueda para llegar a un público amplio. La viralidad en línea permite que la información falsa se propague rápidamente y alcance a un gran número de personas en poco tiempo.

b) Manipulación de la opinión pública: La desinformación generada puede influir en la opinión pública y moldear la percepción de los individuos sobre determinados temas. Esto puede tener consecuencias significativas en la sociedad, incluyendo la polarización, la desconfianza en las instituciones y la creación de divisiones sociales.

c) Manipulación de elecciones y procesos democráticos: Los servidores desinformativos también pueden ser utilizados para influir en elecciones y procesos democráticos. Al difundir información falsa sobre candidatos o temas políticos, los actores maliciosos pueden intentar manipular el resultado de las elecciones o socavar la confianza en el sistema democrático.

3.2 Utilización de proxies para ocultar la identidad de los actores maliciosos

Algunas de las razones por las que los proxies son utilizados para ocultar la identidad de los actores maliciosos son:

a) Anonimato en línea: Los proxies permiten a los usuarios mantener su anonimato en línea al ocultar su dirección IP original. Esto dificulta el rastreo de la actividad y la identificación de los actores maliciosos, lo que les brinda una capa adicional de protección y impunidad.

b) Dificultad en el seguimiento y atribución: Al utilizar proxies, los actores maliciosos pueden dificultar el seguimiento y la atribución de sus acciones. Esto puede hacer que sea más difícil para los investigadores o las autoridades identificar y responsabilizar a los responsables de la desinformación.

c) Elusión de restricciones y censura: Los proxies también pueden ser utilizados para eludir restricciones geográficas o la censura impuesta por gobiernos u otras entidades. Al simular una ubicación diferente, los actores maliciosos pueden evadir bloqueos y acceder a contenido restringido.

4. Métodos de detección de servidores desinformativos y proxies

4.1 Análisis de patrones de comportamiento

Uno de los métodos de detección de servidores desinformativos y proxies es el análisis de patrones de comportamiento. Esto implica monitorear y analizar el contenido, la actividad y las interacciones en línea para identificar comportamientos sospechosos o características comunes asociadas con servidores desinformativos y proxies. Algunas señales que pueden indicar la presencia de un servidor desinformativo incluyen la difusión masiva de información falsa, la automatización de cuentas o la amplificación artificial de contenido. Por otro lado, los proxies pueden ser identificados mediante el análisis de patrones de tráfico, como solicitudes repetitivas desde una misma IP o cambios frecuentes de direcciones IP.

4.2 Seguimiento de direcciones IP y registros de actividad

Otro método de detección de servidores desinformativos y proxies es el seguimiento de direcciones IP y registros de actividad. Esto implica rastrear y analizar las direcciones IP asociadas con la difusión de información falsa o el uso de proxies. Los registros de actividad, como los registros de servidores web o las bases de datos de direcciones IP, pueden proporcionar información sobre la ubicación, el proveedor de servicios de Internet y otros detalles relacionados con el origen de la actividad sospechosa. Al monitorear y analizar estos registros, es posible identificar patrones o anomalías que indiquen el uso de servidores desinformativos o proxies.

4.3 Colaboración internacional y compartición de información

La colaboración internacional y la compartición de información desempeñan un papel fundamental en la detección de servidores desinformativos y proxies. Dado que estos problemas trascienden las fronteras geográficas, es esencial que los actores involucrados, como gobiernos, organizaciones civiles, plataformas en línea y proveedores de servicios de Internet, colaboren y compartan información para combatir eficazmente estos problemas. Esto puede implicar el intercambio de datos sobre direcciones IP sospechosas, patrones de comportamiento o técnicas utilizadas por servidores desinformativos y proxies. La colaboración internacional puede ayudar a identificar y abordar de manera más efectiva las redes y operaciones transnacionales que se dedican a la desinformación.

5. Desafíos para los criminalistas e informáticos forenses

5.1 Rastreo y desenmascaramiento de la cadena de información

El rastreo y desenmascaramiento de la cadena de información es un desafío importante para los criminalistas e informáticos forenses. La desinformación en línea puede ser difundida a través de múltiples plataformas y redes, lo que dificulta el seguimiento de su origen y la identificación de los responsables.

5.2 Recopilación y preservación de evidencia digital

La recopilación y preservación de evidencia digital también presenta desafíos para los criminalistas e informáticos forenses. La naturaleza digital de la desinformación implica que gran parte de la evidencia se encuentra en forma de datos electrónicos, como imágenes, videos, correos electrónicos o registros de actividad en línea. La recopilación de esta evidencia debe realizarse de manera forense y siguiendo los protocolos y estándares aceptados. Además, la preservación de la evidencia digital es crucial para garantizar su integridad y admisibilidad en un proceso legal. Sin embargo, la rápida evolución de la tecnología y las plataformas en línea puede dificultar la recopilación y preservación adecuada de la evidencia, ya que los datos pueden cambiar o desaparecer rápidamente.

5.3 Capacidades técnicas y conocimiento especializado

Los criminalistas e informáticos forenses enfrentan el desafío de mantenerse actualizados con las últimas tecnologías, herramientas y técnicas utilizadas por los actores maliciosos. La desinformación en línea está en constante evolución, y los actores maliciosos utilizan técnicas cada vez más sofisticadas para difundir información falsa y ocultar su identidad. Por lo tanto, los criminalistas e informáticos forenses deben tener sólidas capacidades técnicas y un conocimiento especializado en áreas como análisis de datos, seguridad informática, análisis forense digital y análisis de redes. La falta de capacidades técnicas y conocimiento especializado puede ser un obstáculo para una investigación efectiva y la identificación de los responsables de la desinformación.

6. Estrategias y herramientas para combatir los servidores desinformativos y proxies

6.1 Educación y concienciación sobre la desinformación

Una estrategia fundamental para combatir los servidores desinformativos y proxies es la educación y la concienciación sobre la desinformación en línea. Es importante que las personas estén informadas sobre los riesgos y las consecuencias de la desinformación, así como sobre las técnicas utilizadas por los actores maliciosos. Esto puede ayudar a reducir la credibilidad de la información falsa y a fomentar la verificación de fuentes y el pensamiento crítico. La educación y la concienciación también pueden ayudar a las personas a identificar y reportar contenido sospechoso o dañino en línea.

6.2 Desarrollo de técnicas de análisis y detección avanzadas

El desarrollo de técnicas de análisis y detección avanzadas es esencial para combatir los servidores desinformativos y proxies. Esto implica la investigación y el desarrollo de herramientas y algoritmos que puedan identificar patrones de comportamiento sospechosos, detectar proxies y servidores desinformativos, y rastrear la cadena de información. El uso de técnicas de aprendizaje automático y análisis de datos puede ayudar a automatizar y agilizar el proceso de detección. Además, es importante que estas técnicas se mantengan actualizadas y se adapten a medida que los actores maliciosos evolucionan sus tácticas.

6.3 Cooperación entre entidades gubernamentales y privadas

La cooperación entre entidades gubernamentales y privadas es crucial para combatir eficazmente los servidores desinformativos y proxies. Las plataformas en línea, los proveedores de servicios de Internet, las organizaciones de investigación y las entidades gubernamentales deben colaborar y compartir información para identificar y abordar las redes y operaciones de desinformación. Esto puede implicar el intercambio de datos sobre direcciones IP sospechosas, patrones de comportamiento, técnicas utilizadas y otros detalles relevantes. Además, la cooperación internacional es esencial, ya que la desinformación en línea trasciende las fronteras geográficas.

Es importante destacar que la lucha contra los servidores desinformativos y proxies no es una solución única, y requiere un enfoque multifacético y colaborativo. Además de las estrategias mencionadas, también es fundamental promover la transparencia en las plataformas en línea, fortalecer la legislación y las regulaciones relacionadas con la desinformación, y fomentar la responsabilidad y la ética en el uso de la tecnología. La combinación de estas estrategias y herramientas puede ayudar a mitigar los efectos de la desinformación y proteger a los usuarios en línea.

La lucha contra los servidores desinformativos y proxies es un desafío continuo en el entorno digital actual. Sin embargo, mediante la implementación de estrategias y herramientas adecuadas, es posible mitigar su impacto y proteger a los usuarios en línea. La educación y la concienciación sobre la desinformación son fundamentales para fomentar el pensamiento crítico y la verificación de fuentes. El desarrollo de técnicas avanzadas de análisis y detección permite identificar patrones de comportamiento sospechosos y rastrear la cadena de información.

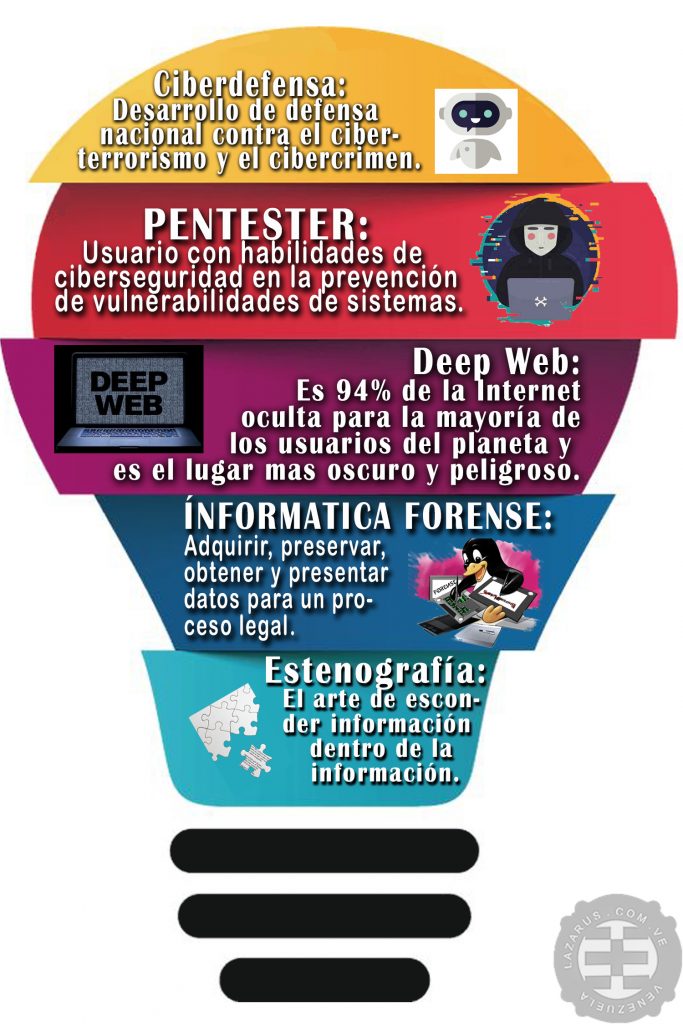

Únete a nuestra comunidad de Informática Forense, Pentester, Osint y Jurídico.