.

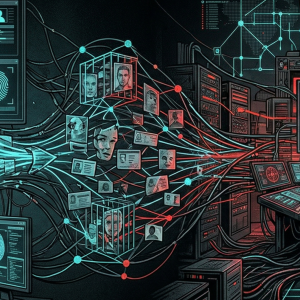

La arquitectura de la computación en la nube pública se sustenta sobre un principio fundamental: el aislamiento estricto de las máquinas virtuales (VM) de los diferentes inquilinos. Este aislamiento es una promesa tecnológica garantizada por el Hipervisor, una capa crítica de software que gestiona los recursos físicos del host y distribuye el tiempo de ejecución entre los sistemas operativos invitados. Sin embargo, en el ámbito forense y de la seguridad predictiva, la amenaza del HyperJacking representa el escenario de fallo más catastrófico, ya que implica la explotación de una vulnerabilidad Zero-Day directamente en el core del hipervisor, comprometiendo simultáneamente a múltiples clientes de la nube.

.

El término HyperJacking describe la toma de control del hipervisor por parte de un atacante, lo que le otorga privilegios de nivel Cero (Ring -1) sobre el host físico. A diferencia de un compromiso tradicional de una VM, donde el impacto se limita a un único inquilino, la explotación exitosa de un Zero-Day en el hipervisor (como KVM, Xen, o VMware ESXi) anula el principio de separación. El atacante adquiere la capacidad de monitorear, manipular o exfiltrar datos de cualquier VM que se ejecute en ese mismo servidor físico, realizando un «escape de la máquina virtual» que trasciende el límite de la virtualización. Este es un evento de colapso del aislamiento computacional con ramificaciones forenses y regulatorias masivas.

.

Vectores y Persistencia: La Ofuscación a Nivel de Anfitrión

.

La dificultad en la detección y posterior análisis forense de un ataque de HyperJacking radica en la capa de ofuscación que proporciona el mismo hipervisor. Un atacante persistente buscará una vulnerabilidad en el manejo de instrucciones privilegiadas o en la gestión de hardware virtualizado para inyectar payloads que se ejecuten en la memoria del hipervisor. Si logra persistencia en este nivel, el atacante puede emplear técnicas de Man-in-the-Middle (MITM) para interceptar el tráfico de red de las VMs invitadas, manipular las imágenes de disco virtual antes de que se carguen, o incluso inyectar hooks de código malicioso directamente en el kernel de los sistemas operativos invitados.

.

Para los expertos forenses, la ausencia de un Sistema Operativo (OS) invitado que registre la actividad del atacante es el principal obstáculo. La actividad maliciosa se ejecuta por debajo de la capa de detección de cualquier EDR (Endpoint Detection and Response) o herramienta de monitoreo del inquilino. La evidencia del HyperJacking reside en los logs de bajo nivel del hipervisor y los artefactos de firmware. Un analista debe buscar anomalías en el uso de la CPU virtual (vCPU), cambios no autorizados en la Tabla de Páginas Anidadas (NPT), o variaciones en las llamadas de sistema (syscalls) ejecutadas por el propio hipervisor que se salen del comportamiento basal esperado. Esta investigación exige acceso y cooperación sin precedentes por parte del proveedor de la nube.

.

El Protocolo Forense para un Incidente de Hipervisor

.

La respuesta a un potencial HyperJacking requiere un protocolo forense de contención y análisis que prioriza la velocidad y la especialización.

.

En primer lugar, se debe ejecutar una Contención Inmediata a Nivel de Host. Esto implica aislar físicamente el servidor comprometido o migrar urgentemente todas las VMs inquilinas a hosts limpios, deteniendo la propagación del Zero-Day. Seguidamente, se debe realizar un Análisis de Memoria del Hipervisor. La única forma de capturar el estado transitorio y la presencia del payload del atacante es obteniendo un dump completo de la memoria del hipervisor (host), lo cual es una operación técnica compleja y sensible que puede requerir herramientas propietarias.

.

Finalmente, el análisis debe enfocarse en el Análisis de la Cadena de Boot y el Análisis de la Integridad del Código del Hipervisor. Se busca evidencia de rootkits persistentes que se hayan insertado en el firmware o el cargador de arranque. La clave predictiva de este proceso es el Intercambio de Inteligencia de Amenazas: el hallazgo de un Zero-Day en un hipervisor no solo compromete a un host, sino que obliga a la comunidad de seguridad y a los proveedores de nube a parchear urgentemente la vulnerabilidad a escala global. El HyperJacking subraya que la seguridad de la infraestructura moderna se mide por la resiliencia de la capa más baja del cómputo.

.

Para más contenido como este, únete a nuestra comunidad de Informática Forense, Pentester, Osint y Jurídico. Telegram: LAZARUS_VENEZUELA